Cyberpoligon

Ćwiczenia ofensywno‑defensywne, które zamieniają runbooki w nawyki

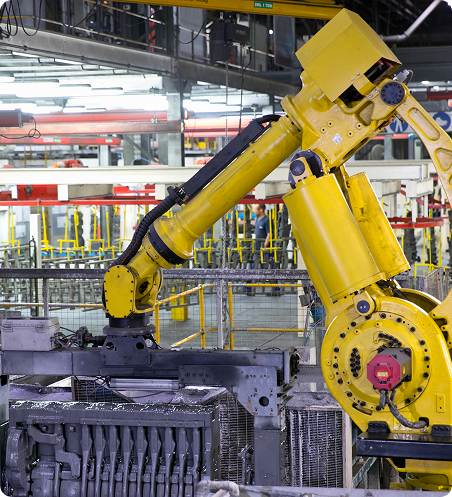

Gdy dochodzi do incydentu, wygrywa zespół, który ćwiczył scenariusz wcześniej. Nie wystarczy dokumentacja – potrzebne są powtarzalne treningi w kontrolowanym środowisku, które testują jednocześnie ludzi, procesy i narzędzia pod presją czasu.

Cyberpoligon odtwarza kluczowe elementy Twojej infrastruktury i łańcucha decyzyjnego. W bezpiecznej, izolowanej przestrzeni przeprowadzamy realistyczne scenariusze – ransomware, ruch boczny, kradzież tożsamości, DDoS/API, eksfiltracja danych – angażując SOC, IT, DevOps i biznes, aby przećwiczyć współpracę end‑to‑end.

Skupiamy się na mierzalnej poprawie: MTTD/MTTR, jakości triage, skuteczność playbooków i dyscyplinie war‑room. Każde ćwiczenie kończy się raportem, analizą luk i planem usprawnień – tak, aby kolejne iteracje realnie podnosiły gotowość operacyjną organizacji.

Czym jest cyberpoligon?

-

1

Izolowane środowisko treningowe

odwzorowujące realne krytyczne segmenty infrastruktury (kampus, DC, chmura), z bezpiecznym wstrzykiwaniem zdarzeń i pełną kontrolą nad przebiegiem ćwiczenia

-

2

Scenariusze oparte na MITRE ATT&CK

obejmujące wektory techniczne i procesowe – od infiltracji po eksfiltracje z naciskiem na realizm i mierzalne realne cele.

-

3

Ćwiczenia Purple Team

wspólne doskonalenie detekcji i reakcji z użyciem Twoich narzędzi (SIEM/SOAR, EDR/NDR, WAF, IAM/PAM) aby wzmocnić współpracę Red i Blue Teamów.

-

4

Tabletop i war‑room dla kierownictwa

symulacja decyzji, komunikacji, eskalacji i współpraca z partnerami zewnętrznymi – kluczowy element testowania odporności organizacyjnej, nie tylko technicznej.

-

5

Telemetria i scoring

pomiary MTTD/MTTR, skuteczności playbooków, pokrycia detekcji oraz „dwell time” – pełna ewaluacja efektywności działań i gotowości operacyjnej zespołów.

Sprawdź jak wyglada odporność

na cyberzagrożenia

Nie czekaj na prawdziwy incydent w Twojej organizacji. Opracuj plan reagowania i sprawdź w praktyce jak działa Twoja cyberodporność.

typowo 30–60% redukcji MTTD/MTTR po 2–3 cyklach ćwiczeń

mniej ręcznych wyjątków, krótszy triage, wyższy odsetek „first‑time right”

SOC/IT/DevOps/Biznes pracują według jednego planu, z jasną eskalacją i odpowiedzialnościami

strojenie reguł SIEM/SOAR i czujników (EDR/NDR/WAF) na realnych śladach ataku

war‑room, komunikacja kryzysowa i decyzje prawno‑operacyjne przećwiczone zanim zdarzy się incydent

twarde wskaźniki takie jak coverage, dwell time czy liczba false positives, które pozwalają obiektywnie ocenić skutecznośc detekcji i ROI z działań bezpieczeństwa

Chcesz, by Twój zespół reagował w minutach, a nie godzinach?

Brak działania to realne straty dla Twojego biznesu

Razem z Tobą

od początku do końca

Nie ma znaczenia, w którym momencie projektu się znajdujesz – jesteśmy gotowi wesprzeć Cię na każdym kroku.

Nasza współpraca nie kończy się na wdrożeniu – oferujemy profesjonalny serwis i usługi outsourcingowe, które zapewnią ciągłość i rozwój Twojego przedsięwzięcia. Z nami każdy etap projektu staje się krokiem ku sukcesowi.